- Jak nazwać API w Zabbix?

- Jak stworzyć token w API Zabbix?

- Jak dodać użytkowników do Zabbix API?

- Czy Zabbix obsługuje API?

- Jak śledzić interfejs API?

- Jak monitorować mój API?

- Jak wygenerować token API?

- Czy Zabbix obsługuje API?

- Czy możemy nazwać interfejs API przez wyzwalacze?

- Jak nazwać interfejs API API Gateway?

- Jest Rosjaninem Zabbix?

- Co jest lepsze niż Zabbix?

Jak nazwać API w Zabbix?

Wystarczy wysłać żądanie, wywołując „Użytkownik. Zaloguj się „Metoda i dostarczanie„ użytkownika ”i„ hasła ”jako parametry.

Jak stworzyć token w API Zabbix?

Tworzenie nowego tokena API Zabbix Zabbix

Wszystko, co musisz zrobić, to przejść do administracji - ogólne tokeny API i stworzyć nowy token API. Nazwane tokeny API są tworzone dla konkretnego użytkownika i mogą mieć opcjonalną datę i godzinę ważności - w przeciwnym razie tokeny są zdefiniowane bez daty wygaśnięcia.

Jak dodać użytkowników do Zabbix API?

Domyślnie „Gość” nie ma uprawnień do obiektów Zabbix. Aby dodać nowego użytkownika, przejdź do administracji → Użytkownicy i przełącz się na użytkowników podczas rozwijania, a następnie kliknij „Utwórz użytkownika”.

Czy Zabbix obsługuje API?

Oprócz wszystkich gadżetów, które można znaleźć w Zabbix, jest również wyposażony w interfejs API, który zapewnia dostęp do prawie wszystkich funkcji dostępnych w Zabbix. Istnienie interfejsu API Zabbix otwiera wiele możliwości jeszcze większej wydajności monitorowania.

Jak śledzić interfejs API?

Zastosowanie interfejsu API można śledzić za pomocą nagłówka HTTP X, który zawiera unikalny identyfikator generowany dla każdej subskrypcji i unikalny identyfikator generowany dla każdego użytkownika. Po włączeniu nagłówek HTTP nagłówek HTTP jest zwracany dla każdego żądania interfejsu API złożonego przez użytkownika.

Jak monitorować mój API?

Sposoby monitorowania interfejsów API

Istnieją dwie dominujące metody monitorowania interfejsu API: monitorowanie syntetyczne i realne monitorowanie użytkowników (rum). Syntetyczne monitorowanie to praktyka monitorowania wydajności aplikacji, która naśladuje ścieżki, które użytkownicy mogą podjąć podczas angażowania się z aplikacją.

Jak wygenerować token API?

W centrum administracyjnym kliknij aplikacje i integracje na pasku bocznym, a następnie wybierz API > Zendesk API. Kliknij kartę Ustawienia i upewnij się, że dostęp do tokenu jest włączony. Kliknij przycisk Dodaj token API po prawej stronie aktywnych tokenów API. Token jest generowany i wyświetlany.

Czy Zabbix obsługuje API?

Oprócz wszystkich gadżetów, które można znaleźć w Zabbix, jest również wyposażony w interfejs API, który zapewnia dostęp do prawie wszystkich funkcji dostępnych w Zabbix. Istnienie interfejsu API Zabbix otwiera wiele możliwości jeszcze większej wydajności monitorowania.

Czy możemy nazwać interfejs API przez wyzwalacze?

Integracja dostawcy API umożliwia wywołanie interfejsu API REST, gdy nastąpi określone zdarzenie. To połączenie wyzwala wykonanie integracji.

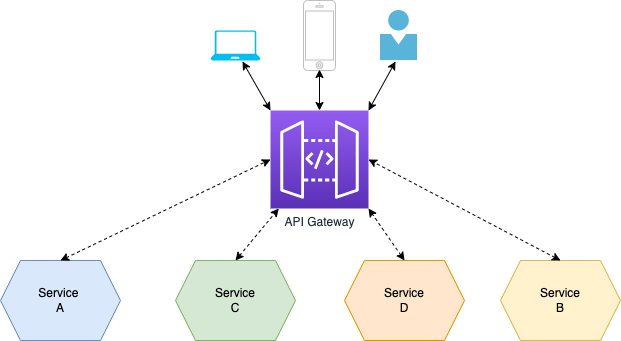

Jak nazwać interfejs API API Gateway?

Aby zadzwonić do rozmieszonego interfejsu API, klienci przesyłają żądania do adresu URL dla usługi komponentu API Gateway w celu wykonania interfejsu API, znanego jako execute-API . gdzie Restapi_id jest identyfikatorem API, region jest regionem, a scena_name to nazwa sceniczna wdrożenia API.

Jest Rosjaninem Zabbix?

Mimo że Zabbix jest oprogramowaniem typu open source, jest to oprogramowanie zamknięte, opracowane przez Zabbix LLC z siedzibą w Rydze, Łotwa. Na początku swojej historii Zabbix został opisany jako prosty do skonfigurowania w porównaniu z innymi rozwiązaniami monitorującymi.

Co jest lepsze niż Zabbix?

Opracowaliśmy listę rozwiązań, które recenzenci głosowali za najlepsze ogólne alternatywy i konkurentów dla Zabbix, w tym Datadog, CheckMk, Monitor sieci PRTG i Dynatrace.

Devopsadept

Devopsadept